Инструменты кибербезопасности - защита вашей ИТ-среды имеет решающее значение. Размер не имеет значения, когда речь идет о защите вашего стартапа или фирмы. Хакеры, вирусы, вредоносные программы … это лишь некоторые из реальных угроз безопасности в виртуальном мире. Должны быть приняты меры безопасности. Люди слышали о SaaS или Software As A Service. Но все ли вы рассматривали безопасность как услугу? У каждого компьютера в вашей сети должна быть броня, иначе хакеры и киберпреступники оставят свой след. От более старых инструментов сетевой безопасности, которые необходимо установить, до «подключи и работай» ресурсов безопасности, есть инструменты, отвечающие различным требованиям.

Многоуровневый подход к безопасности: много линий защиты

Источник изображения: pixabay.com

Одна линия обороны не защитит вас, многие защитят. На разных уровнях экосистемы безопасности ИТ - данных, приложений, сети, хоста и периметра, важно иметь сквозную безопасность, и есть много инструментов на выбор. Таким образом, вооружитесь от многих видов оружия в вашем арсенале и будьте в безопасности, а не сожалейте… выберите эти удивительные инструменты кибербезопасности сегодня и получите своего собственного рыцаря в сияющих доспехах, который защитит вас от преступных вдохновителей в кибермире.

Разработка вашей брони: 10 открытых программных средств кибербезопасности

Лучшие вещи в жизни - это бесплатное программное обеспечение с открытым исходным кодом. Безопасность на уровне данных и сети значительно повышается благодаря этим программным инструментам, которые открывают дверь в более безопасный и защищенный кибермир.

# 1 Gnu PG: защита вашей конфиденциальности

GNU Privacy Guard / GPG - это инструмент, который используется для шифрования файлов и электронной почты. Сильная мера шифрования обеспечит огромную безопасность на уровне данных. Это жизнеспособная альтернатива PGP или Pretty Good Privacy с открытым исходным кодом. Соответствует стандартам OpenPGP.

Источник изображения: pixabay.com

Это инструмент командной строки для основных предложений Linux, таких как Ubuntu, openSUSE, CentOS и Fedora. Итак, бросьте вашу шляпу сегодня и используйте этот удивительный инструмент для защиты данных, используя GPG для генерации открытых и закрытых ключей на сервере резервного копирования и импорта ключа порта на все серверы данных, с которых необходимо создать резервную копию, и зашифруйте ее.,

# 2 Truecrypt: реальное решение

Многие утилиты с открытым исходным кодом предназначены для шифрования на уровне дисков. Truecrypt идеально подходит для шифрования на уровне дисков. Этот инструмент безопасности с открытым исходным кодом используется для шифрования диска на лету. Этот удобный инструмент является правильным выбором, поскольку Truecrypt автоматически шифрует данные перед сохранением на диск и полностью дешифрует их после загрузки с диска без вмешательства пользователя.

# 3 Открытый проект безопасности веб-приложений: борьба с уязвимостями веб-сайтов

Безопасность приложений так же важна, как и другие уровни безопасности, потому что по мере того, как растет присутствие и развитие веб-сайтов, уязвимости также растут. Безопасность приложения важна. OWASP - это проект по обеспечению безопасности веб-приложений с открытым исходным кодом, который содержит рекомендации и шаги по анализу кода, а также другие рекомендации, которые разработчики, архитекторы и дизайнеры могут использовать для разработки защищенного программного обеспечения.

Рекомендуемые курсы

- R Studio Anova Techniques Учебный курс

- Сертификационный тренинг в AngularJS

- Профессиональное обучение ISTQB уровня 1

- Учебный комплект по основам тестирования программного обеспечения

# 4 ClamAV: идеальный антивирус

Источник изображения: pixabay.com

Безопасность на уровне хоста предлагает защиту для отдельных устройств, таких как серверы ПК и ноутбуки. ClamAV - это идеальная антивирусная система для сканирования данных, поступающих из разных источников. Это антивирус с открытым исходным кодом, предназначенный для ловли вредоносных программ, вирусов и смертельных троянов, которые пытаются украсть информацию.

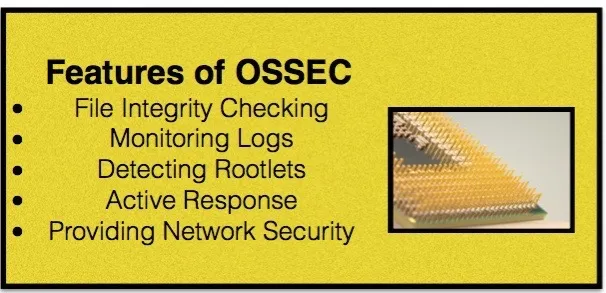

# 5 OSSEC: интеграция потребностей безопасности

Open Source SECurity - это инструмент с открытым исходным кодом, который предоставляет решения для SIM и SEM, а также мониторинг журналов. Это система HID с открытым исходным кодом или домашняя система обнаружения вторжений. OSSEC помогает клиентам соответствовать стандартам и интегрирует управление инцидентами безопасности и управление событиями безопасности.

# 6 Snort: инструмент IDS / IPS с отличиями

Snort - это сеть IDS / IPS с открытым исходным кодом (Система обнаружения и предотвращения вторжений), которая выполняет обнаружение и анализ сетевого трафика, проходящего более детально, чем обычный межсетевой экран. Инструменты IDS и IPS известны для анализа трафика и сравнения пакета с базой данных предыдущих или известных профилей атак. Инструменты IDS предупреждают ИТ-персонал об атаках, но системы IPS делают еще один шаг - они блокируют вредоносный трафик. Сочетание этих двух факторов является неотъемлемой частью комплексной архитектуры безопасности.

# 7 OpenVAS: обеспечение комплексного сканирования уязвимостей

OpenVAS - это набор сервисов и инструментов, предлагающих интенсивное сканирование уязвимостей, а также системы управления. Это версия Nessus с открытым исходным кодом. Управление уязвимостями может быть добавлено к управлению исправлениями и конфигурациями, а также антивирусному программному обеспечению для блокировки / уничтожения вредоносных программ.

# 8 BackTrack: на правильном пути

Источник изображения: pixabay.com

Этот хорошо известный дистрибутив безопасности на основе Linux используется для тестирования на проникновение. Это предлагает универсальное решение для нужд безопасности и включает более 300 инструментов OSS, распределенных по разным областям.

№ 9 OSSIM: все в одном решении безопасности

Управление информацией о безопасности с открытым исходным кодом предоставляет решение для управления информацией о безопасности и событиях, которое включает в себя программное обеспечение с открытым исходным кодом Snort, OpenVAS, Mrtg, NTOP и Nmap. Это экономически эффективное решение для мониторинга работоспособности и безопасности сети / хостов.

# 10 IPCop: защита периметра

Периметр … это последний рубеж, где заканчивается сеть и начинается интернет-безопасность. Периметр содержит один / несколько межсетевых экранов для защиты сети. IPCop - это дистрибутив брандмауэра на основе Linux, настроенный и защищающий сеть. Он может работать на отдельных компьютерах или за сетью интернет-провайдера. Другие функции, предлагаемые IPCop, включают DNS-сервер, прокси-сервер и DHCP-сервер.

Безопасность Push-and-Play: автоматизированные решения для облачной безопасности

Источник изображения: pixabay.com

# 1 Qualys: облачный инструмент для защиты устройств и веб-приложений

Qualys защищает устройства и приложения с помощью облачного решения. Никакое аппаратное и / или программное обеспечение не требуется. Этот инструмент не только идентифицирует вредоносное ПО, но и предоставляет меры по обеспечению безопасности ваших данных в мире SaaS, PaaS и IaaS. Более того, он направлен на создание облачного межсетевого экрана.

# 2 White Hat Security: защита с нуля

White Hat Security предлагает комплексные решения для обеспечения безопасности от кодирования до подготовки к производству и тестирования. Он также помогает оценить веб-приложения на наличие дыр и работает как брандмауэр и обновляет информацию об обнаруженных угрозах.

# 3 Okta: идеальный инструмент для отслеживания

Okta ориентирована на управление идентификацией - знание пользователей и их местоположения, включая клиентов, сотрудников и партнеров. Зависание входа во все ваши приложения от Google Apps до SAP и Oracle никогда не было проще.

Okta также отслеживает все это с любого устройства. Он обладает уникальными функциями, такими как позиционирование привилегий с единой информационной панели, реализация политик на разных устройствах и параметры единого входа.

# 4 Доказательство: выявление самого слабого звена в цепочке

Proofpoint - это лучший инструмент безопасности для обнаружения векторов атак или дыр в системе безопасности, куда могут проникнуть киберпреступники. Он ориентирован на электронную почту с облачными сервисами для всех компаний, независимо от их размера. Этот инструмент безопасности также защищает исходящие данные и хранит данные, чтобы предотвратить их потерю. Он не использует ключи для расшифровки каких-либо данных.

# 5 Zscalar: прямой доступ к облачной сети

Сеть Direct to Cloud, разработанная Zscaler, очень проста в развертывании и является гораздо более простым решением, чем традиционная система безопасности устройства. Эта контрольная точка в облаке отслеживает трафик, приходящий и уходящий из сети. Конкретные локальные сети также можно отслеживать. Этот инструмент безопасности идеально подходит для устройств Android и iOS.

# 6 CipherCloud: расшифровка ваших требований безопасности

CipherCloud защищает данные компании, коммуникации и многое другое. Это включает в себя антивирусное сканирование, шифрование и мониторинг трафика, а также поддержку мобильной безопасности на ходу. Это идеальное решение для обеспечения безопасности таких продуктов, как Chatter, Box, Office 365 и Salesforce.

# 7 DocTrackr: перевод часов в нужное время

Этот удивительный инструмент безопасности позволяет извлекать документы, отменять их общий доступ и отслеживать всех, кто открывает файлы. Этот потрясающий инструмент безопасности, основанный на предположении, что когда документ выходит из вашей системы, находится вне вашего контроля, он дает вам 100% контроль над всеми документами.

# 8 Centrify: 100% защита в любом месте, в любое время

Centrify также стремится к управлению идентификацией на многочисленных устройствах и приложениях. Как пользователи, так и клиенты находятся в одной центральной зоне для мониторинга и контроля с помощью политик компании и (конечно) Centrify.

# 9 Vaultive: Прозрачность Сетевого Прокси

Пустая зона между сетью и Интернетом защищена Vaultive, которая выступает в качестве сетевого прокси-сервера прозрачности. Этот облачный инструмент безопасности шифрует данные, оставляя сеть, направляющуюся в приложения. Если вы хотите зашифровать информацию до того, как она покинет вас, и продолжать использовать ее в облаке, Vaultive - это идеальное решение. Это также будет распространяться на программное обеспечение CRM, приложения для обмена файлами и коммуникационные сервисы, чтобы назвать лишь несколько областей.

# 10 SilverSky: касаемся хранилища больших данных

Облачно или безоблачно, SilverSky - идеальный инструмент безопасности в виртуальном мире. Этот облачный инструмент безопасности обеспечивает мониторинг электронной почты, а также защиту, защиту сети и помогает системам соответствовать требованиям HIPAA и PCI. Хранилище больших данных с информацией об угрозах также используется для того, чтобы SilverSky очищал эфир и не позволял вредоносным программам атаковать вашу систему.

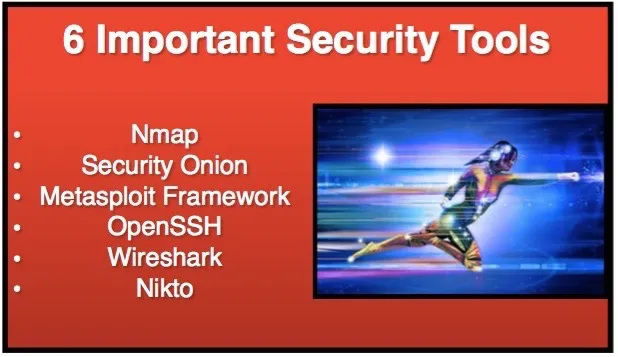

Основные инструменты безопасности: 6 должны иметь дополнения к комплекту

Формируя золотой стандарт сетевых инструментов безопасности, эти инструменты безопасности с открытым исходным кодом эффективны, хорошо поддерживаются и с ними легко работать. 6 должны иметь список инструментов кибербезопасности:

# 1 NMap: инструмент сканирования портов номер один

Это используется для отображения сетей и портов с помощью инструмента сканирования и включает мощные сценарии NSE, которые идеально подходят для обнаружения неправильной конфигурации и сбора информации, относящейся к сетевой безопасности.

# 2 Лук безопасности: многоуровневая безопасность

Это распределение мониторинга сетевой безопасности идеально подходит для тех, кто хочет инструмент безопасности, который прост в настройке и настройке. Минимальное усилие и максимальное вознаграждение - это USP Лука Безопасности. Он очищает все от разрушительных APT до сканирования методом перебора.

# 3 Metasploit Framework: тестирование всех аспектов безопасности

Это инструмент, который защищает от вторжений путем мониторинга эксплойтов, а также сканирования и аудита.

# 4 OpenSSH: обеспечение легкого доступа

Туннель SSH служит для защиты трафика между двумя точками, включая легкий доступ для безопасного копирования файлов. Считается, что VPN обычного человека, SSH-туннели позволяют вам получать доступ к службам внутренней сети только через одну точку доступа.

# 5 Wireshark: отслеживание сетей, поиск проблем

Wiretraffic рассматривает столько деталей, сколько требуется, и отслеживает сетевые потоки для поиска проблем. Wireshark работает на Linux, Free BSD, Windows, Linux и OS X.

# 6 Nikto: комплексное решение для обеспечения безопасности

Этот инструмент тестирования веб-сервера существует уже более десяти лет по веским причинам. Этот инструмент безопасности позволяет запускать на веб-сервере для выявления уязвимых сценариев, ошибок конфигурации и связанных с ними проблем безопасности.

Идем дальше: лучшие 6 бесплатных инструментов оценки безопасности сети

# 1: NStealth: скрытые преимущества

Начинается обратный отсчет N-Stealth. Он оценивает уязвимости, определяя, какие хосты работают и какие сервисы они используют, а также какие сервисы являются уязвимыми. N-Stealth Security Scanner от N-Stalker - это более всеобъемлющий аватар, но если вы решите использовать бесплатную пробную версию, это не приведет вас к тропинке в саду, если вы ищете базовую оценку. Бесплатная версия предоставляет более 16 000 проверок на наличие уязвимостей, в то время как в платной версии их около 30 000.

Источник изображения: pixabay.com

# 2: Ходить по разговорам: SNMP Superhit

SNMPWalk - одна из наиболее широко используемых сетей, которая использует простой запрос SNMP, чтобы проверить, передают ли устройства SNMP ключи королевству. Это устройство позволяет запрашивать важную информацию у сетевых устройств, работающих под управлением SNMP.

Источник изображения: pixabay.com

Дополнительным преимуществом является то, что это инструмент с открытым исходным кодом. Он родился в результате проекта Net-SNMP в Карнеги-Меллон в 1990-х годах. Этот инструмент безопасности можно использовать для платформ с открытым исходным кодом и платформ Windows.

№ 3: Комплексный тест сетевой безопасности Fpipe

Это один из самых сложных тестов сетевой безопасности для обнаружения хакерской угрозы, и он проверяет, есть ли способы обойти вашу систему защиты. Fpipe от Foundstone, подразделения McAfee, является отличным бесплатным инструментом для проверки уровней безопасности в ACL-списках маршрутизаторов, правилах межсетевого экрана или других механизмах безопасности посредством оценки и переадресации или перенаправления портов. Другие, такие как Secure Shell или Netcat, не так хорошо документированы или их легко опробовать.

# 4: Разведчик Эксперт SQLRECON

Уязвимости сервера SQL в таких продуктах, как Oracle App Server и Oracle Database, стали обычным явлением. Если вы хотите оценить SQL-серверы на наличие вирусов и уязвимостей, SQLRECON должен быть предпочтительным оружием. Он объединяет несколько методов перечисления MSDE / SQL Server в единый центр для определения потенциальных недостатков.

# 5: Enum: Утилита на основе консоли командной строки

Источник изображения: pixabay.com

Это идеально подходит для пользователей Windows, поскольку в нем перечисляются различные типы информации о системах Windows, включая получение списков пользователей, списков компьютеров и общих ресурсов, списков групп и членов, а также информации о паролях и LSA.

# 6 PsTools: инструмент командной строки для составления списка процессов

Пакет PsTools назван в честь инструмента командной строки UNIX ps и устраняет разрыв между стандартной ОС Windows для оценки и эксплуатации как удаленной, так и локальной системы. Этот набор инструментов помогает удаленно управлять системой и обеспечивает повышение привилегий. Эти инструменты включают PsList, который позволяет вам перечислить отдельные процессы, запущенные в удаленной системе, и PsKill, который позволяет вам уничтожать их. Этот пакет также подходит для выполнения функций администратора.

Вывод

Бесплатные или платные, коммерческие или с открытым исходным кодом, эти инструменты безопасности являются основой стабильной ИТ-среды. Стоит инвестировать в эти инструменты тестирования безопасности, а затраты на их отсутствие очень высоки. Конечно, это окупается еще больше, если в вашей системе хорошо работают бесплатные инструменты безопасности. Но даже если платные партнеры больше соответствуют вашим потребностям, это стоит вложений. В конце концов, вы не можете установить цену безопасности … это остается одним из наиболее важных аспектов ведения любого бизнеса. Безопасный бизнес - это успешный бизнес. Эти открытые и коммерческие кибер-инструменты являются ключом к светлым перспективам бизнеса, которые обеспечивают успех.

Источник изображения: pixabay.com

Статьи по Теме

Вот несколько статей, которые помогут вам получить более подробную информацию об инструментах кибербезопасности, поэтому просто перейдите по ссылке.

- CentOS vs Ubuntu - Топ-5 полезных сравнений, которые вы должны изучить

- Новый лучший Smart 17 знаков, которые необходимо инвестировать в кибербезопасность

- 10 типов тестирования производительности сети

- 6 типов кибербезопасности | Основы | значение

- Роль кибербезопасности в нашей жизни

- Вы знали? 4 вредных типа киберпреступности в Индии

- CentOS vs Fedora: особенности

- 9 типов планов управления инцидентами - 9 инновационных шагов (программа, система)