Введение в тестирование безопасности

Тестирование безопасности - это тип тестирования программного обеспечения, предназначенный для обнаружения уязвимостей системы и обеспечения защиты ее информации и ресурсов от возможных вторжений. Точно так же веб-приложение нуждается в защите данных в дополнение к защите данных. Приложение должно быть защищено от Brute Force Attacks и XSS, SQL-инъекций от веб-разработчика. Точно так же удаленные точки доступа веб-приложения также должны быть безопасными. Однако значение безопасности растет в геометрической прогрессии, когда мы говорим об Интернете. Никто никогда не подумает, что если онлайновая система не сможет защитить данные транзакции. Безопасность еще не является термином для ее определения.

Вот список недостатков безопасности

• Если филиал «Вступление» может редактировать информацию об экзамене, система управления обучением небезопасна.

• Если DEO (оператор ввода данных) может создавать «отчеты», схема ERP небезопасна.

• Если данные кредитной карты клиента не зашифрованы, то на веб-сайте безопасности нет.

• Персонализированное программное обеспечение недостаточно защищено, когда SQL-запрос находит истинные пароли пользователей.

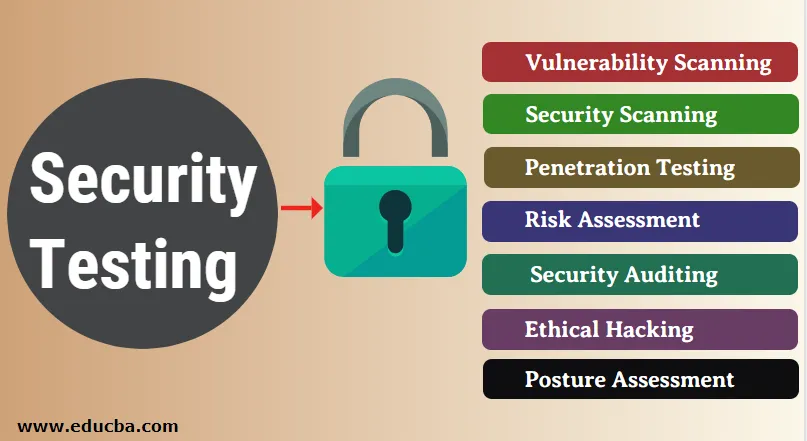

Типы тестирования безопасности

Руководство по методологии тестирования безопасности с открытым исходным кодом имеет семь основных типов тестов безопасности. Описано следующее:

1. Сканирование уязвимостей

Это выполняется с помощью автоматизированного программного обеспечения для сканирования системы на наличие известных признаков уязвимости.

2. Сканирование безопасности

Он включает в себя выявление слабых мест в сети и системе и предлагает альтернативы для снижения таких опасностей. Для ручного и автоматического сканирования это сканирование может быть сделано.

3. Тест на проникновение

Этот тест имитирует злонамеренную хакерскую атаку. Это исследование включает анализ конкретной системы для выявления возможных уязвимостей для внутреннего взлома.

4. Оценка риска

Этот тест включает в себя анализ угроз безопасности, наблюдаемых в компании. Риски имеют низкую, среднюю и высокую классификацию. Этот тест предлагает меры по снижению риска и действия.

5. Аудит безопасности

Аудит также может проводиться в режиме онлайн по линии, проверок кода и операционных систем на наличие ошибок безопасности.

6.Этический взлом

Этический взлом не то же самое, что злонамеренный взлом. Этический взлом направлен на выявление недостатков безопасности в организационной структуре.

7. Оценка осанки

Это объединяет сканирование безопасности, оценки рисков и этический взлом, чтобы показать общую позицию безопасности организации.

Методологии тестирования безопасности

Существуют разные методики тестирования безопасности

1. Тигровая шкатулка

2. Черный ящик

3. Серая коробка

Tiger Box:

Этот взлом обычно выполняется на ноутбуке с операционной системой и набором инструментов взлома. Этот тест позволяет операторам тестирования на проникновение и операторам тестирования безопасности оценивать и атаковать уязвимости.

Черный ящик:

Black Box Testing - это метод тестирования программного обеспечения, известный тестировщику как Поведенческое тестирование. Таким образом, внутренний дизайн тестируемого продукта не известен. Эти экзамены могут быть функциональными или нет.

Серая коробка:

Gray Box Testing - это метод тестирования программного обеспечения, который сочетает в себе тестирование Black Box и White Box. Gray Box Testing - это метод тестирования приложения или программного продукта, который является частью внутренней работы реализации.

Как мы можем провести тестирование безопасности?

Всегда считалось, что если мы отложим тестирование безопасности после внедрения или развертывания программного обеспечения, эта стоимость будет увеличена. На более ранних этапах тесты безопасности должны выполняться в жизненном цикле SDLC. Давайте посмотрим на соответствующие процедуры безопасности для каждого этапа SDLC. Для областей ввода тестер может проверить максимальную длину. Это ограничение может не позволять хакеру включать такие вредоносные скрипты.

• Оценка безопасности требований и проверка злоупотреблений / злоупотреблений.

• Анализ угроз безопасности для проектирования. Разработка плана испытаний, включая тестирование безопасности.

10 лучших инструментов тестирования безопасности с открытым исходным кодом

Ниже приведен список лучших инструментов тестирования безопасности вместе с их функциями. Вы можете выбрать любой инструмент в зависимости от ваших потребностей.

1. вапити

Wapiti - это мощный инструмент тестирования безопасности веб-приложений для оценки безопасности ваших веб-приложений. Он выполняет «тестирование черного ящика» для проверки потенциальной уязвимости в веб-приложениях. Он сканирует веб-страницы и вводит информацию о тестировании, чтобы отслеживать недостатки безопасности во время фазы тестирования. Wapiti определяет множество уязвимостей для поддержки атак GET и POST HTTP. Wapiti - это приложение для команд, которое сложно для начинающих, но просто для профессионалов. Программное обеспечение нуждается в полном понимании команд.

Особенности Wapiti

• XSS инъекция

• Внедрение базы данных

• Обнаружение выполнения команды.

• впрыск CRLF

2. Zed Attack Proxy

Zed Attack Proxy, обычно известный как ZAP, ZAP был создан OWASP и с этим ZAP является открытым исходным кодом. Zed Attack Proxy При поддержке Unix / Linux, Windows и Mac OS Zed Attack Proxy позволяет выявлять ряд уязвимостей даже на стадии разработки и тестирования в веб-приложениях. Этот инструмент тестирования прост в использовании, даже если вы начинающий тест на проникновение.

Особенности Zed Attack

• Zed Attack Proxy поддерживает сканер автоматизации и поддержку аутентификации.

• Zed Attack Proxy также имеет динамический сертификат SSL и поддержку веб-сокетов.

3. Вега

Написанный на JAVA, Vega имеет графический интерфейс. Он доступен на Linux, Mac OS и Windows, которые могут вам помочь. Vega - это бесплатный инструмент для тестирования веб-приложений и платформы с открытым исходным кодом. Vega может помочь в поиске и проверке SQL-инъекций, межсайтового скриптинга (XSS) и других уязвимостей. Его также можно использовать для установки предпочтений, таких как количество потомков пути и количество узлов в секунду, максимальное и минимальное количество запросов в секунду.

Особенности Vega

• Вега имеет межсайтовый скриптинг.

• Проверка SQL-инъекций

4. W3af

W3af - это известная среда тестирования безопасности для веб-приложений. Он предоставляет эффективную платформу для тестирования на проникновение веб-приложений, разработанную с использованием Python. Этот инструмент можно использовать для выявления более 200 видов проблем безопасности интернет-приложений, таких как межсайтовый скриптинг и внедрение SQL-кода. Он отслеживает следующие уязвимости веб-приложений. W3af может быть легко понят как в графическом, так и в консольном интерфейсах. Модули аутентификации также позволяют аутентифицировать Веб-сайт.

Особенности W3af

• Несколько дефектных настроек CORS

• CSRF и многое другое уязвимость

5. Skipfish

Skipfish - это инструмент тестирования, контролируемый интернет-приложением, который исправляет сайт, проверяет наличие слабых мест на каждой странице и, наконец, готовит аудиторский отчет. Skipfish написан на языке c и оптимизирован для обработки HTTP и оставляет минимальные следы процессора. Не показывая площади процессора, программное обеспечение претендует на обработку 2 тыс. Запросов в секунду. Инструмент также претендует на то, чтобы предлагать высококачественные преимущества, так как он использует эвристику в веб-приложениях. Для интернет-приложений Linux, FreeBSD, Mac-OS X и Windows поставляются с инструментами оценки безопасности Skipfish.

6. SQLMap

SQLMap - это распространенный веб-инструмент для тестирования безопасности, предназначенный для автоматизации процесса обнаружения уязвимостей при внедрении SQL в базе данных веб-сайта. Мощный механизм тестирования, включающий в себя ряд различных функций, обеспечивает легкое проникновение и тестирование SQL-инъекций в веб-приложении. SQLMap поддерживает множество баз данных, включая MySQL, Oracle, PostgreSQL, Microsoft SQL и т. Д. Кроме того, инструмент тестирования поддерживает шесть различных методов внедрения SQL.

7. Wfuzz

Wfuzz - это еще один инструмент с открытым исходным кодом, который может быть свободно доступен на рынке для веб-инструмента тестирования безопасности. Этот инструмент тестирования был разработан на Python и используется для веб-приложений для грубой силы. Вам нужно работать с интерфейсом командной строки при использовании WFuzz, потому что нет интерфейса GUI. Некоторые из характеристик Wfuzz:

Особенности Wfuzz

• Wifuzz поддерживает несколько точек впрыска.

• Выход Wfuzz в HTML

• Он также имеет многопоточность

• Также имеется поддержка нескольких прокси

8. Metasploit

Одна из наиболее часто используемых платформ для тестов на проникновение. Metasploit - это платформа для тестирования с открытым исходным кодом, которая позволяет проводить тесты безопасности далеко за пределами оценки риска.

Особенности Metasploit

• Структура намного лучше, чем у конкурентов.

• Множество сценариев для инфильтрационных макетов

9. Acunetix

Полный инструмент оценки проникновения автоматизации для сканирования ваших сайтов на наличие 4500+ уязвимостей. Самая поразительная особенность Acunetix в том, что он может перебирать тысячи страниц без перерыва.

Особенность Acunetix

- Это может легко произвести много технических и средств защиты соответствия.

- Сканирует как открытые, так и персонализированные приложения

- Глубокое сканирование для эффективного сканирования.

10. Граббер

Grabber - это сканер с открытым исходным кодом для выявления уязвимостей безопасности интернет-приложений. Небольшие веб-приложения, такие как форумы и частные интернет-сайты, являются мобильными и могут быть отсканированы. Grabber - это небольшой инструмент для тестирования, который занимает больше времени для сканирования больших приложений. Кроме того, сканер не имеет графического интерфейса и функции создания отчетов в формате PDF, поскольку он предназначен для использования в личных целях.

Особенности Grabber

• Резервное копирование файлов

• Проверка Ajax

Вывод

В этой статье мы увидели, что такое тестирование безопасности, зачем оно нам, наряду с различными типами тестирования безопасности, инструментами, используемыми для тестирования, и функциями. Надеюсь, что эта статья поможет вам выбрать инструменты тестирования на основе ваших требований и функций, указанных выше.

Рекомендуемые статьи

Это руководство по тестированию безопасности. Здесь мы обсуждаем введение, типы, методологии и 10 лучших инструментов тестирования безопасности с открытым исходным кодом. Вы также можете просмотреть наши другие предлагаемые статьи, чтобы узнать больше -

- Альфа-тестирование против бета-тестирования

- Статическое Тестирование

- Что такое юзабилити-тестирование?

- Инструменты тестирования производительности

- Преимущества и недостатки бета-тестирования

- Изучите инструменты тестирования приложений